Quizás era un secreto a voces, pero se ha hecho realidad. Los hackers se están sirviendo de la IA Generativa para crear código malicioso y, en definitiva, malware para atacar organizaciones. Así lo evidencia la unidad especializada de la HP, HP Wolf Security, en su último Informe de Análisis de Amenazas. Este análisis revela varias campañas de ciberataques que muestran cómo la tecnología está siendo empleada para eludir la detección de malware y comprometer la seguridad de los sistemas.

El hallazgo habla de una forma de proceder más eficiente en las actuaciones por parte de los ciberdelincuentes. Desde el análisis de millones de endpoints entre los meses de abril y junio de este año, la unidad de HP ha descubierto varias campañas, entre las que destacan:

- Ataques phishing altamente convincentes y para generar scripts de malware como AsyncRAT, que permite registrar pantallas y capturar pulsaciones de teclado.

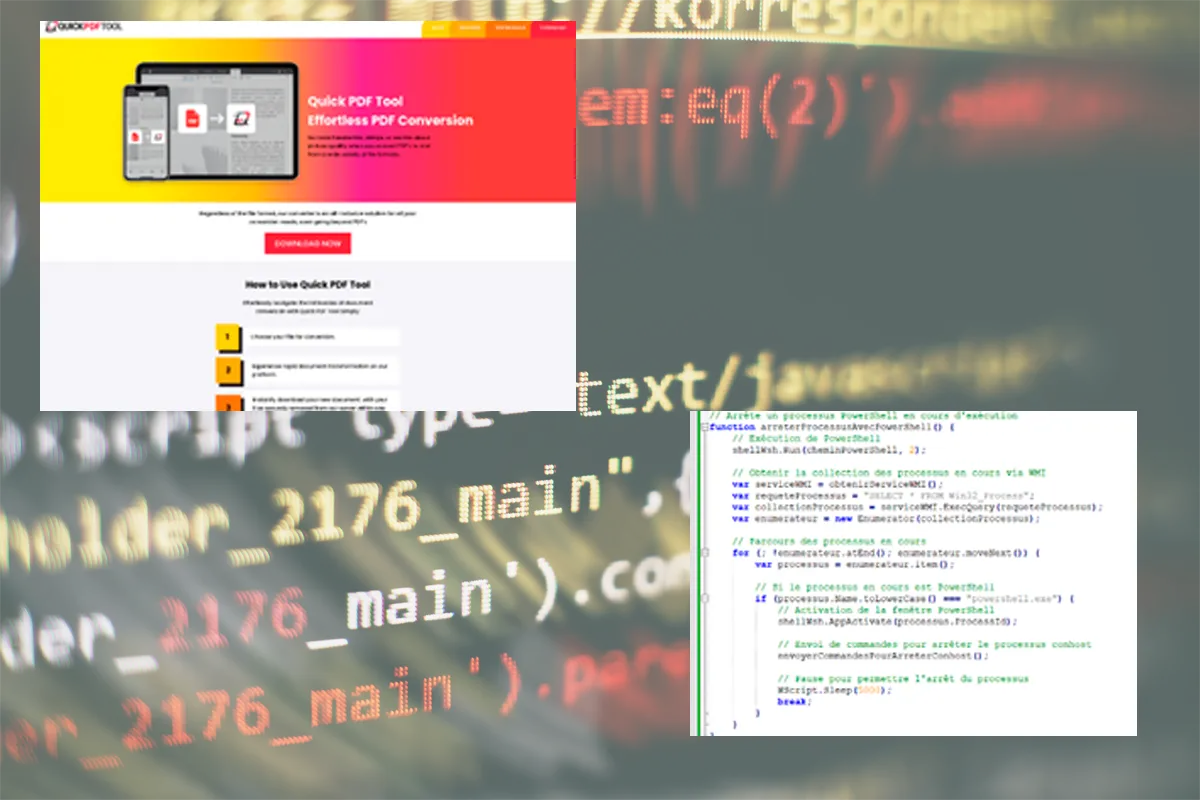

- Campañas de publicidad maliciosa y herramientas PDF falsas: Las campañas de ChromeLoader han evolucionado, utilizando publicidad maliciosa para engañar a los usuarios y dirigirlos a sitios que ofrecen herramientas PDF falsas pero funcionales. Estas herramientas ocultan malware que se instala en los dispositivos de las víctimas, permitiendo a los atacantes controlar los navegadores y redirigir búsquedas a sitios maliciosos.

- Malware oculto en imágenes SVG: Los ciberdelincuentes están utilizando imágenes en formato SVG (Gráficos Vectoriales Escalables) para ocultar código malicioso. Debido a que los archivos SVG son comunes en diseño gráfico y se abren automáticamente en los navegadores, los atacantes incrustan código JavaScript que se ejecuta al visualizar la imagen, lo que instala malware de tipo infostealer en el sistema.

“Los atacantes están en constante evolución, utilizando IA para perfeccionar sus ataques o desarrollando herramientas maliciosas que evaden la detección. Por ello, las empresas deben fortalecer su resistencia cerrando tantas rutas de ataque comunes como sea posible. Adoptar una estrategia de defensa en profundidad, que incluya el aislamiento de actividades de alto riesgo como abrir archivos adjuntos de correos electrónicos o descargas web, ayuda a reducir la superficie de ataque y neutralizar el riesgo de infección”, afirma el Dr. Ian Pratt, responsable global de seguridad para Sistemas Personales de HP

Escribir código malicioso puede ser cosa de novatos

El uso de la IA para generar código malicioso también deja otra lectura: cualquier persona puede crear ataques, por muy novato que sea. Estas capacidades reducen aún más la barrera de entrada para los actores de amenazas, permitiendo que novatos sin conocimientos de codificación puedan escribir scripts, desarrollar cadenas de infección y lanzar ataques más dañinos”, afirma Patrick Schläpfer, Investigador Principal de Amenazas del Laboratorio de Seguridad de HP.

Evolución de las técnicas de ataque

El informe también detalla cómo los ciberdelincuentes están diversificando sus métodos de ataque, con énfasis en los siguientes vectores:

- Correos electrónicos con archivos adjuntos (61% de las amenazas).

- Descargas desde navegadores (18%).

- Almacenamiento extraíble y archivos compartidos (21%).

Además, los archivos ZIP fueron el método de entrega de malware más común, representando el 26% de los casos.

Recomendación ante el nuevo escenario

El informe resalta la importancia de adoptar una estrategia de defensa en profundidad para mitigar los riesgos. HP Wolf Security, por ejemplo, emplea máquinas virtuales aisladas para ejecutar tareas de alto riesgo como abrir archivos adjuntos o descargar contenido web. Esto ayuda a neutralizar las amenazas y proporciona una visión detallada del comportamiento de los atacantes.